a16z:Axios npm 包遭供应链劫持,AI 正加速攻击时间线

热门 npm 包 Axios 被劫持植入后门,SocketSecurity 在 6 分钟内检测到攻击。a16z 指出 AI 正在压缩软件供应链攻击周期,防御方必须以机器速度响应。

查看原文核心要点

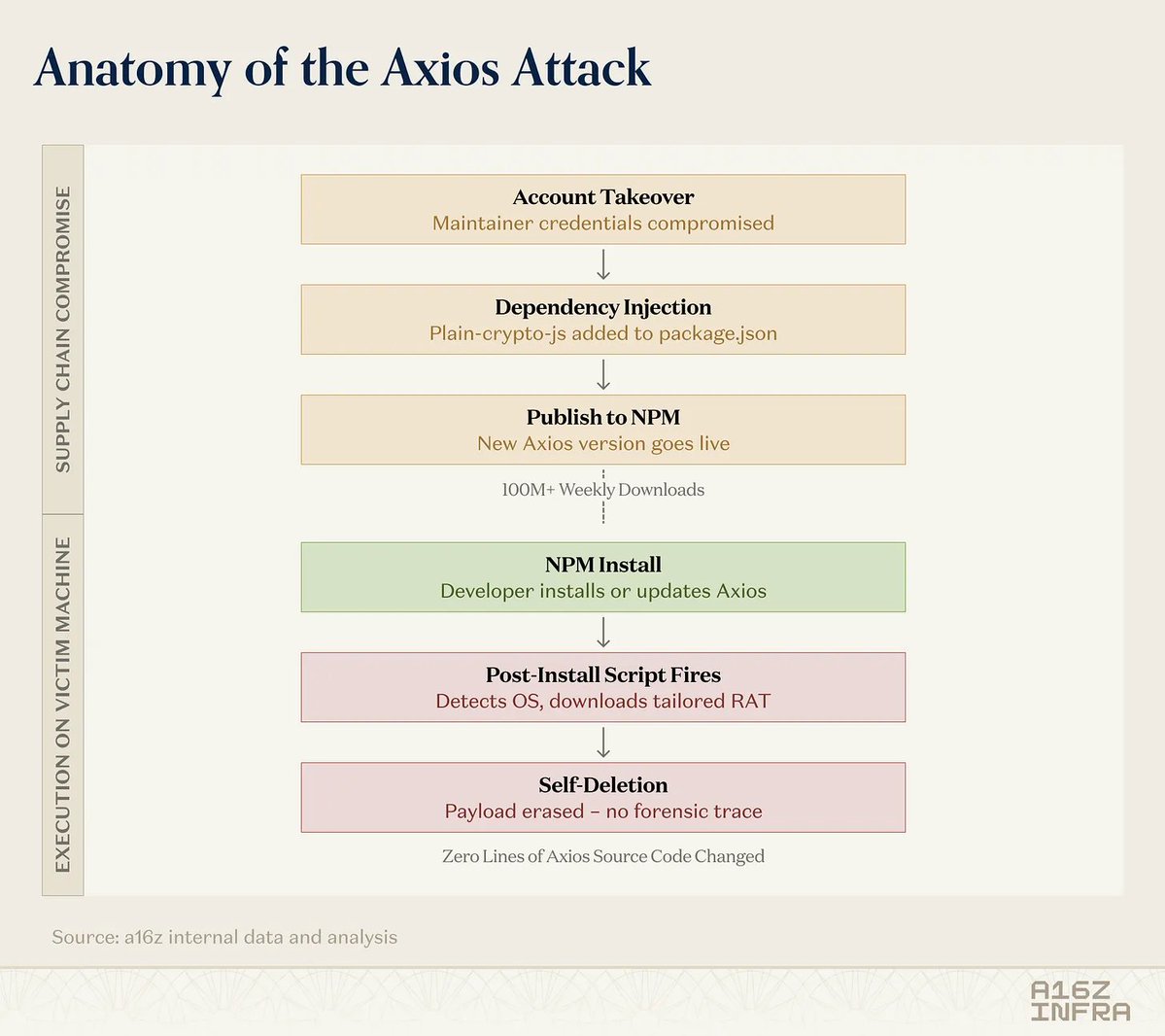

2026 年 4 月 2 日,a16z 在 X(原 Twitter)平台披露了一起严重的 npm 供应链安全事件:全球范围内被广泛使用的 HTTP 客户端库 Axios 遭攻击者劫持,恶意代码被植入并试图窃取敏感环境变量。安全公司 SocketSecurity 在攻击发生后仅 6 分钟 内即检测到异常并发出预警。a16z 借此强调,AI 正在全面压缩软件供应链攻击的时间窗口,传统依赖人工研判的防御体系已无法跟上攻击节奏。

原文 + 中文翻译

原文:"The @axios team addressed a package hijacking incident in under 6 minutes. Meanwhile, the broader ecosystem is still catching up to the reality that AI is compressing the attack timeline — from initial compromise to exploitation is now measured in hours, not weeks. Defenders must match that speed with machine-speed detection."

翻译:"Axios 团队在不到 6 分钟内处理了一起包劫持事件。但更广泛的开源生态仍在追赶一个现实:AI 正在压缩攻击时间线——从初始入侵到被利用之间的时间窗口现在以小时计,而非数周。防御方必须以机器级检测速度来匹配这一节奏。"

深度解读

一、Axios 的特殊脆弱性:攻击放大效应极大

Axios 是 npm 生态中下载量排名前列的前端工具库,被数百万个项目依赖,其下游影响链极长。一旦包版本遭篡改,恶意代码会随 npm install 自动扩散至所有引用该包的终端用户项目。本次事件中,后门瞄准的是环境变量(process.env),这意味着攻击目标是开发者的 API 密钥、数据库凭证、云服务 Token——这恰恰是云基础设施横向渗透的最高价值跳板。

二、AI 压缩攻击时间线的三重机制

a16z 的核心判断并非危言耸听。当前 AI 对供应链攻击的加速体现在三个层面:其一,AI 大幅降低了攻击者编写混淆代码的门槛,使恶意 Payload 的生成与变形速度从人工的数天缩短至分钟级;其二,AI 辅助的社交工程(虚假 Maintainer 身份、钓鱼邮件)使包账户接管变得更容易;其三,攻击者利用 AI 自动化扫描开源生态中的维护者弱口令或 2FA 未启用的账户。6 分钟内被检测到,说明 SocketSecurity 的自动化检测引擎发挥了作用,但也意味着时间窗口已压缩至个位数分钟量级。

三、SocketSecurity 的检测逻辑值得深究

SocketSecurity 的 6 分钟响应速度表明其采用了实时包行为分析而非传统的事后签名匹配。这很可能基于动态沙箱执行——对新发布的 npm 版本自动在隔离环境中安装并监控其文件系统操作、网络请求、进程启动等行为。当 Axios 的被劫持版本尝试读取 process.env 并外传数据时,异常行为被即时捕获。这种"零信任包行为验证"模式可能成为未来供应链安全的标准配置。

四、防御范式迁移:从"信任但验证"到"默认不信任"

Axios 事件再次验证了"软件供应链安全三角"——完整性(Integrity)、可追溯性(Provenance)、快速响应(Rapid Response)。对于依赖开源组件的企业开发团队而言,这意味着 SbOM(软件物料清单)管理、依赖版本锁定(pinning)、以及 CI/CD 管道中的自动化安全扫描 将从"建议项"变为"必选项"。

值得关注

- Axios 官方修复版本与时间线:关注 Axios GitHub 仓库中漏洞编号(GHSA)、修复 commit 及受影响版本范围,以及是否有证据表明攻击者在修复前已有实际受害目标。

- SocketSecurity 检测机制公开细节:Socket 是否会在官方博客或安全会议上披露其 6 分钟检测的技术实现?这将影响供应链检测领域的行业标准制定。

- npm 生态的账户安全加固措施:npm 平台(GitHub/Microsoft)在 Axios 事件后是否会强制要求所有活跃包的 Maintainer 启用硬件安全密钥(FIDO2/WebAuthn)或提高发布审批流程?

- 被窃环境变量的利用路径:若已有受害者,关键是要追踪攻击者利用这些凭证的目的——是数据窃取还是云资源挖矿/僵尸网络?这将决定企业应急响应的优先级。

- AI 生成恶意代码的检测博弈:关注安全厂商(如 Snyk、Semgrep、Grype)是否针对 AI 混淆的供应链攻击 Payload 更新检测规则,以及攻击者如何迭代规避。

信源行:a16z X 原帖|SocketSecurity 官方博客|背景报道:BleepingComputer 安全频道、Socket.dev 供应链攻击追踪|关联背景:Axios npm 官方页面、GitHub Advisory Database

```